Злоумышленники получили доступ к API проекта CPUID и изменили ссылки для скачивания на официальном сайте, чтобы распространять вредоносные исполняемые файлы под видом популярных утилит CPU-Z и HWMonitor.

Обе программы используются миллионами пользователей для мониторинга состояния аппаратного обеспечения и получения подробной информации о системе.

Пользователи сообщили на Reddit, что официальный портал загрузки перенаправляет на хранилище Cloudflare R2 и загружает модифицированную (с трояном) версию HWiNFO — стороннего инструмента диагностики и мониторинга от другого разработчика.

Вредоносный файл распространялся под именем HWiNFO_Monitor_Setup. При его запуске открывался установщик на русском языке с оболочкой Inno Setup, что является нетипичным и вызывает подозрения.

При этом пользователи отмечали, что оригинальный файл hwmonitor_1.63.exe по прямой ссылке оставался доступен, что указывает на сохранность исходных бинарников, однако сами ссылки на загрузку были скомпрометированы.

Факт использования внешней цепочки загрузки подтвердили Igor’s Lab и @vxunderground. По их данным, в атаке задействован достаточно сложный загрузчик, использующий известные техники, тактики и процедуры (TTP).

Один из исследователей отметил:

Когда я начал разбираться в этом подробнее, я понял, что это не типичное вредоносное ПО.

Это вредоносное ПО глубоко троянизировано, распространяется через скомпрометированный домен (cpuid-dot-com), использует маскировку файлов, имеет многоступенчатую структуру, работает (почти) полностью в оперативной памяти и применяет интересные методы обхода EDR и/или антивирусов, например проксирование функций NTDLL из .NET-сборки.

По данным исследователей, та же группа ранее атаковала пользователей FTP-клиента FileZilla, что может указывать на целенаправленную кампанию против популярных утилит.

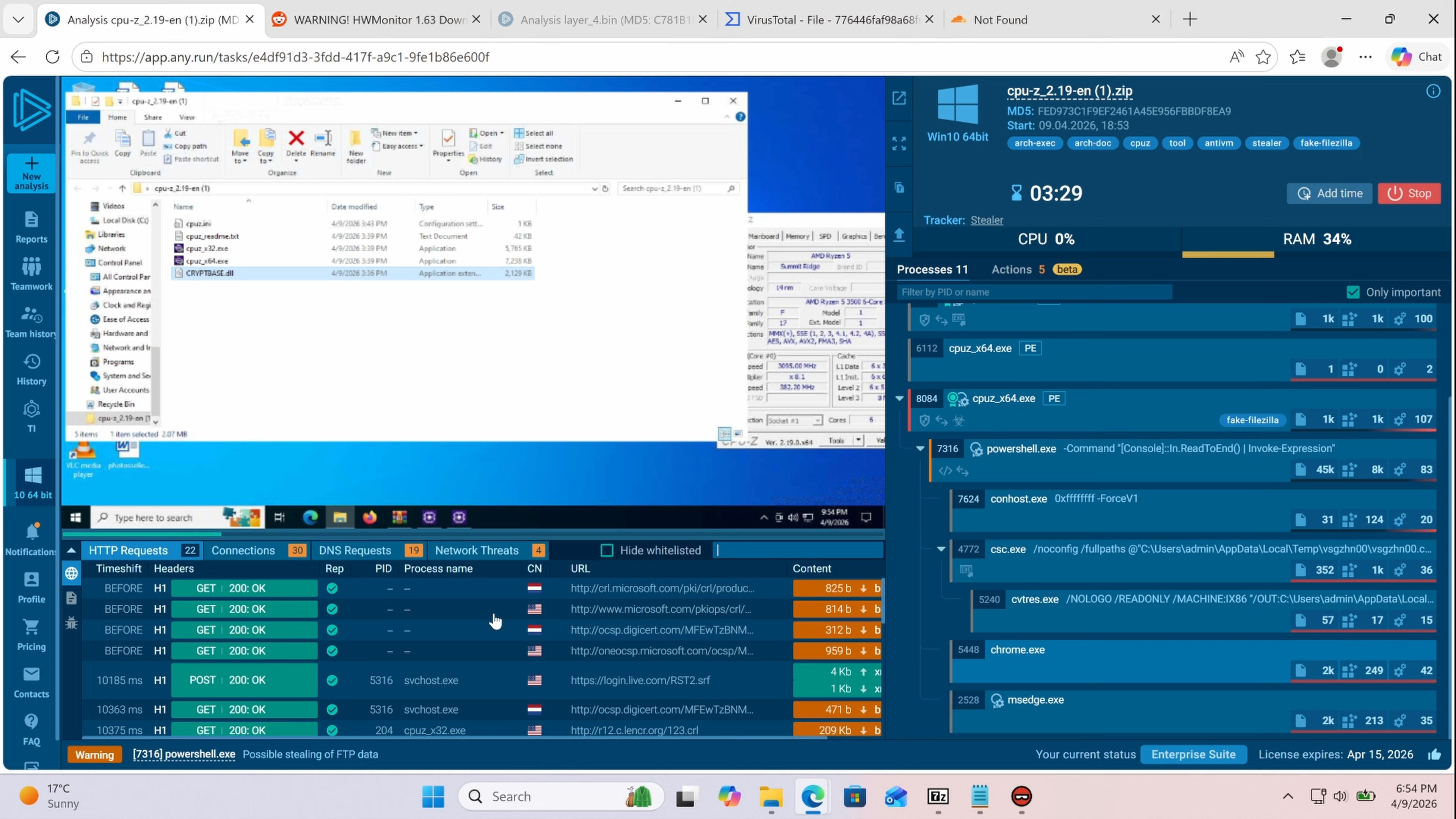

Загруженный ZIP-архив определяется примерно 20 антивирусными движками на VirusTotal, однако классифицируется по-разному: как Tedy Trojan или Artemis Trojan. Некоторые специалисты также считают, что это инфостилер — вредоносное ПО для кражи данных.

Представитель CPUID сообщил:

Расследование продолжается, однако, по предварительным данным, была скомпрометирована второстепенная функция (вспомогательный API) примерно на шесть часов — с 9 по 10 апреля. В этот период сайт случайным образом отображал вредоносные ссылки. При этом подписанные оригинальные файлы не были затронуты. Уязвимость уже устранена.

Также отмечается, что атака произошла в момент отсутствия основного разработчика, который находился в отпуске.

Исследователи «Лаборатории Касперского» >установили что инцидент продолжался примерно с 9 апреля 15:00 UTC до 10 апреля 10:00 UTC. В этот период распространялись вредоносные версии следующих продуктов CPUID:

- CPU-Z (версия 2.19)

- HWMonitor Pro (версия 1.57)

- HWMonitor (версия 1.63)

- PerfMonitor (версия 2.04)

Модифицированные сборки включали легитимный подписанный исполняемый файл и вредоносную DLL-библиотеку CRYPTBASE.dll, которая использовалась для сторонней загрузки DLL.

В «Лаборатории Касперского» сообщили:

Вредоносная DLL отвечает за подключение к серверу управления (C2) и дальнейшее выполнение полезной нагрузки. Перед этим она также выполняет ряд проверок на наличие песочницы и, если все проверки пройдены, устанавливает соединение с C2-сервером.

Отмечается, что атакующие использовали тот же адрес C2 и конфигурацию, что и в мартовской кампании с поддельным сайтом FileZilla.

Финальной полезной нагрузкой стал STX RAT — вредоносный инструмент с функциями инфостилера, ранее описанный исследователями eSentire.

По данным «Лаборатории Касперского», более 150 пользователей загрузили заражённые версии программ. Среди пострадавших — не только частные лица, но и организации из сфер ритейла, производства, консалтинга, телекоммуникаций и сельского хозяйства, преимущественно в Бразилии, России и Китае.

Компания также предоставила индикаторы компрометации (IoC), включая вредоносные файлы, DLL и используемые URL.

На данный момент проблема устранена, и сайт CPUID снова распространяет безопасные версии CPU-Z и HWMonitor.

Угрозы безопасности

• Ubiquiti устранила три критические уязвимости наивысшей опасности в UniFi OS

• Google случайно раскрыла детали неисправленной уязвимости Chromium

• Уязвимость Chromium делает браузер узлом ботнета

• GitHub подтвердил утечку 3800 внутренних репозиториев через VS Code

• NVIDIA закрыла 13 опасных уязвимостей в драйверах GeForce, RTX и Tesla – вышли обновления безопасности за май 2026 года

• Поддельный сайт Claude AI распространяет новый Windows-бэкдор Beagle