Фальшивая версия сайта Claude AI предлагает загрузку вредоносного «Claude-Pro Relay», который устанавливает бэкдор для Windows под названием Beagle.

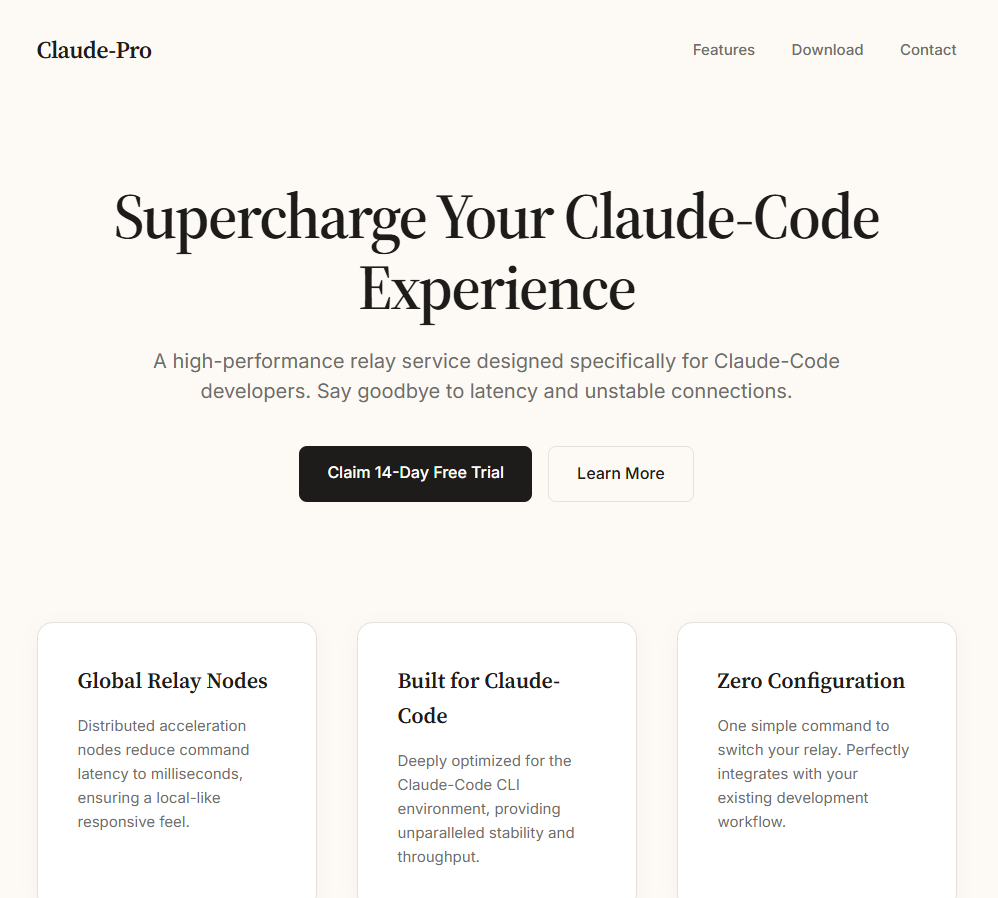

Злоумышленники рекламируют Claude-Pro как «высокопроизводительный relay-сервис, специально разработанный для разработчиков Claude-Code».

Фальшивый сайт представляет собой упрощенную копию официального ресурса популярной языковой модели Claude и ИИ-ассистента: используются похожие цвета и шрифты.

Однако при попытке перейти по ссылкам становится понятно, что это лишь имитация — все ссылки перенаправляют на главную страницу. Пользователи, попавшие на сайт «claude-pro[.]com» и не заметившие подмену, могут нажать только большую кнопку загрузки вредоносного архива размером 505 МБ под названием Claude-Pro-windows-x64.zip. Внутри находится MSI-установщик якобы для продукта Claude-Pro Relay.

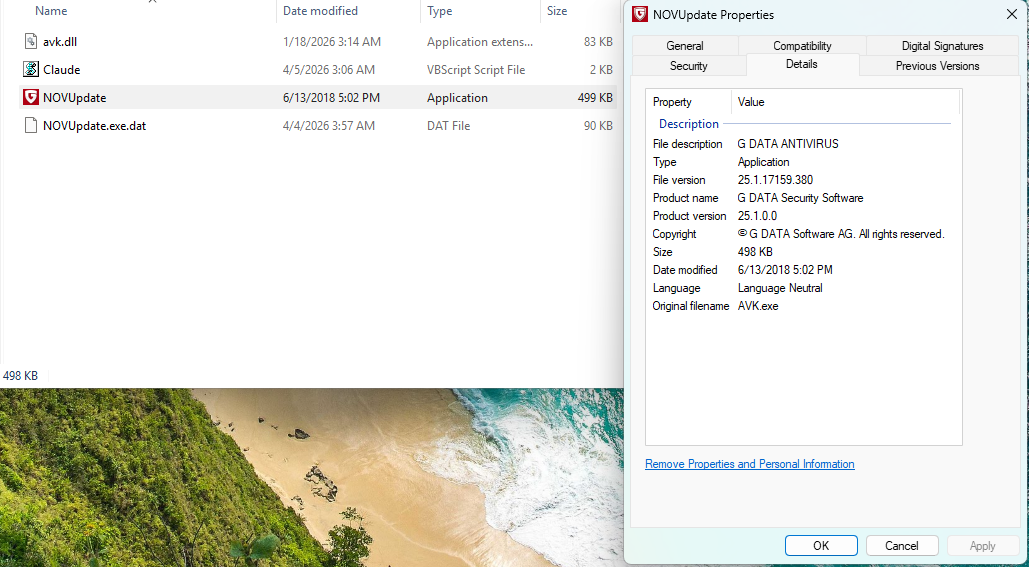

По данным Sophos, запуск файла приводит к добавлению трех файлов в папку автозагрузки: NOVupdate.exe, NOVupdate.exe.dat и avk.dll.

Изначально кампанию обнаружили исследователи Malwarebytes. По их словам, установщик «Pro» представляет собой троянизированную версию Claude, которая внешне работает нормально, но в фоне разворачивает цепочку заражения PlugX, предоставляя злоумышленникам удаленный доступ к системе.

При более детальном анализе Sophos выяснила, что загрузчиком первой стадии выступает DonutLoader, который загружает «относительно простой бэкдор», получивший название Beagle. Он поддерживает ограниченный набор команд:

- uninstall — удаление агента;

- cmd — выполнение команд;

- upload — загрузка файлов;

- download — скачивание файлов;

- mkdir — создание директорий;

- rename — переименование файлов;

- ls — просмотр содержимого директорий;

- rm — удаление директорий.

Исследователи отдельно уточняют, что бэкдор Beagle не связан с сетевым червем Beagle/Bagle на Delphi, который был зафиксирован еще в 2004 году.

По словам специалистов, NOVupdate.exe — это подписанный установщик обновлений для решений безопасности G Data, который злоумышленники используют для sideload-загрузки вредоносных файлов avk.dll и зашифрованного NOVupdate.exe.dat.

В Sophos отметили, что использование AVK DLL и зашифрованных файлов через подписанный исполняемый файл G Data уже ранее связывалось с активностью PlugX.

Роль DLL заключается в расшифровке и запуске в памяти полезной нагрузки из NOVupdate.exe.dat, которая представляет собой open-source инжектор DonutLoader. Sophos уже фиксировала использование Donut в атаках 2024 года на государственные организации в странах Юго-Восточной Азии. В данном случае Donut разворачивает финальную полезную нагрузку — бэкдор Beagle — напрямую в памяти системы для обхода механизмов обнаружения.

Бэкдор взаимодействует с сервером управления и контроля (C2) license[.]claude-pro[.]com через TCP по порту 443 и/или UDP по порту 8080. Для защиты трафика используется жестко прописанный AES-ключ.

Sophos также сообщает, что C2-сервер размещен по адресу 8.217.190[.]58. Исследователи Malwarebytes отмечают, что этот IP-адрес относится к диапазону облачного сервиса Alibaba Cloud.

Дополнительное расследование позволило Sophos обнаружить другие образцы, связанные с Beagle. Они были загружены на VirusTotal в период с февраля по апрель этого года и использовали тот же XOR-ключ для расшифровки. Однако эти образцы заражали системы уже через другие цепочки атак, включая использование бинарников Microsoft Defender, shellcode AdaptixC2 и PDF-приманок, а также поддельных сайтов обновлений различных поставщиков защитного ПО, включая CrowdStrike, SentinelOne и Trellix.

Хотя Sophos не смогла уверенно связать кампанию с конкретной группировкой, исследователи предполагают, что операторы PlugX могут тестировать новую полезную нагрузку.

Для снижения риска пользователям рекомендуется загружать Claude только с официального сайта и избегать спонсируемых результатов поиска. Наличие файлов NOVupdate в системе может указывать на компрометацию устройства.

Угрозы безопасности

• Поддельный сайт Claude AI распространяет новый Windows-бэкдор Beagle

• Хакеры внедрили бэкдор в установщики DAEMON Tools через атаку на цепочку поставок

• Bitwarden CLI в npm скомпрометирован: вредоносный пакет крал учетные данные разработчиков

• Mirai атакует устаревшие роутеры D-Link через критическую RCE-уязвимость

• Apple срочно закрыла уязвимость в iPhone – она позволяла восстанавливать удалённые сообщения Signal

• OpenAI отозвала сертификат приложений ChatGPT, Codex и Atlas для macOS – требуется обновление