Специалисты Malwarebytes обнаружили вредоносную кампанию, в которой поддельный сайт технической поддержки Microsoft использовался для распространения программы-стилера. На момент публикации сайт уже недоступен – хостинг-платформа Netlify приостановила его работу за превышение лимитов использования. Жертва скачивала файл, внешне неотличимый от легитимного обновления Windows, но вместо него получала многослойное вредоносное ПО, похищающее пароли, платёжные данные и токены доступа к учётным записям.

Фишинговый сайт и поддельный установщик

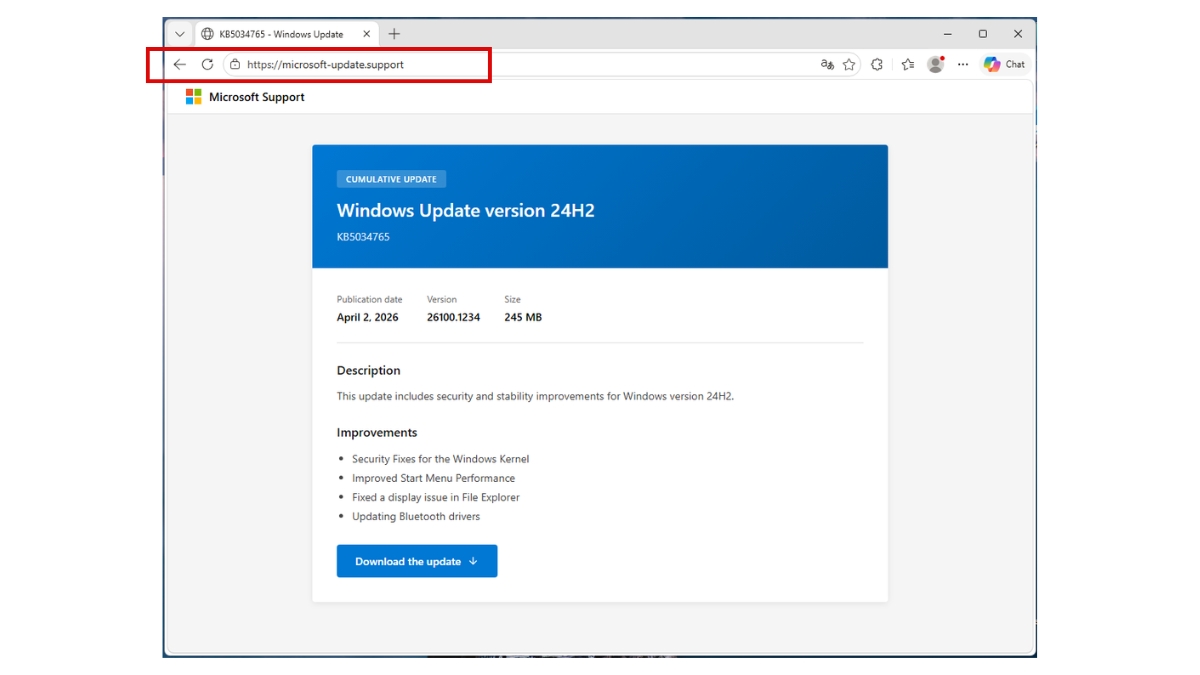

Кампания использовала домен microsoft-update[.]support – поддельный адрес-двойник (домен, имитирующий настоящий за счёт похожего написания), стилизованный под официальную страницу поддержки Microsoft. Сайт был написан на французском языке и предлагал скачать «накопительное обновление» для Windows 11 версии 24H2 с правдоподобным номером KB5034765. Большая синяя кнопка загрузки предлагала установить обновление.

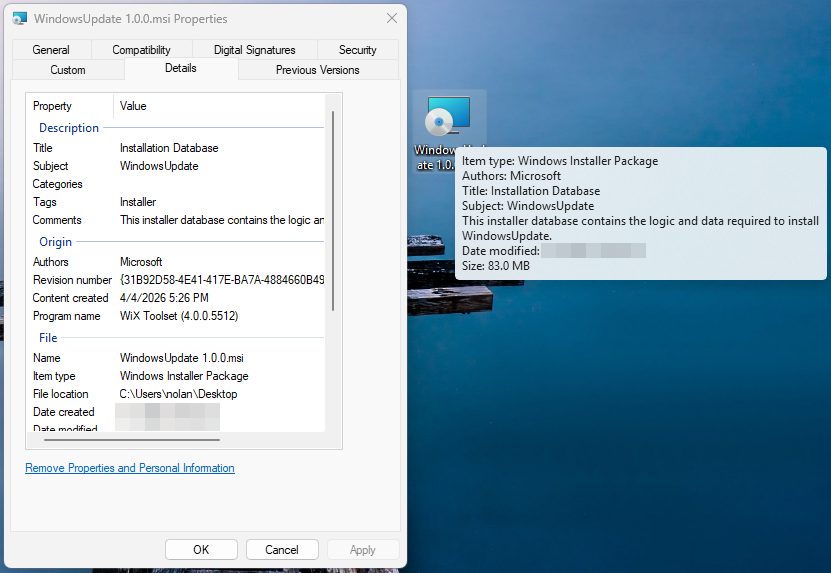

Скачиваемый файл – WindowsUpdate 1.0.0.msi, установочный пакет Windows Installer размером 83 МБ. Свойства файла были тщательно подделаны: в поле «Автор» указано «Microsoft», заголовок – «Installation Database», а комментарии утверждали, что пакет содержит логику установки WindowsUpdate. Пакет собран с помощью WiX Toolset 4.0.0.5512 – легитимного инструмента с открытым исходным кодом для создания установщиков Windows – и датирован 4 апреля 2026 года.

Почему атака была нацелена на Францию

Выбор франкоязычных пользователей – не случайность. За последние два года Франция пережила серию крупнейших утечек данных, и огромные массивы персональной информации свободно продаются на теневых площадках.

В октябре 2024 года оператор связи Free, второй по величине интернет-провайдер Франции, подтвердил утечку данных примерно 19 миллионов абонентских договоров, включая банковские реквизиты. Почти одновременно оператор SFR раскрыл собственную утечку с именами, адресами, телефонами и банковскими данными клиентов.

Ранее в 2024 году служба занятости France Travail подверглась атаке, в результате которой были скомпрометированы записи 43 миллионов человек — текущих и бывших соискателей работы за двадцать лет. Исследователи также обнаружили незащищённый сервер Elasticsearch, объединивший 90 миллионов записей из как минимум 17 отдельных французских утечек в единую базу данных.

Все эти утечки дали злоумышленникам готовую базу для точечных атак. Если заранее известно имя жертвы, её адрес и провайдер, поддельная страница «обновления Windows» на родном языке вызывает куда меньше подозрений, чем шаблонная англоязычная приманка.

Многослойная архитектура: Electron снаружи, Python внутри

При запуске MSI-пакет устанавливал приложение на базе Electron (по сути – урезанный браузер Chromium с собственным JavaScript) в следующий каталог:

C:\Users\\AppData\Local\Programs\WindowsUpdate\

Основной исполняемый файл WindowsUpdate.exe – переименованная копия стандартной оболочки Electron. По данным VirusTotal, из 69 антивирусных движков ни один не обнаружил угрозу, потому что сам исполняемый файл чист. Вредоносная логика спрятана внутри JavaScript-кода приложения (файл app.asar).

Рядом с оболочкой Electron располагался AppLauncher.vbs – скрипт Visual Basic, выполняющий роль начального загрузчика. Системный интерпретатор cscript.exe запускал VBS-скрипт, который затем запускал Electron-приложение. Это классический приём «жизни за счёт штатных средств» (living off the land) – цепочка запуска выглядит рутинно в журналах процессов.

Electron-обёртка – лишь внешний слой. После запуска WindowsUpdate.exe порождал процесс _winhost.exe – переименованный интерпретатор Python 3.10, замаскированный под легитимный процесс Windows. Этот процесс распаковывал полную среду выполнения Python в каталог:

C:\Users\\AppData\Local\Temp\WinGet\tools

включая python.exe и вспомогательные библиотеки.

Затем устанавливались Python-пакеты, характерные для инструментов кражи данных:

- pycryptodome – для шифрования похищенных данных

- psutil – для анализа запущенных процессов и обнаружения песочниц

- pywin32 – для глубокого доступа к Windows API

- PythonForWindows – для взаимодействия с системными компонентами: процессами и привилегиями

Анализ JavaScript-кода Electron-приложения подтвердил это. Два сильно обфусцированных файла содержали основную функциональность. Более крупный файл (~7 МБ) – основная часть стилера, со ссылками на процедуры расшифровки pbkdf2, sha256 и AES, а также проверкой срока действия кампании. Файл поменьше (~1 МБ) был нацелен на Discord: поскольку Discord работает на Electron, скрипт модифицировал его код для перехвата токенов авторизации, платёжных данных и изменений двухфакторной аутентификации при запуске приложения.

Оба файла показали ноль обнаружений среди основных антивирусных движков – результат использования легитимного ПО в качестве оболочки и тяжёлой обфускации кода.

Два механизма закрепления в системе

Вредоносная программа устанавливала два независимых механизма закрепления (persistence).

Первый: reg.exe записывал значение SecurityHealth в раздел реестра CurrentVersion\Run текущего пользователя с указанием на WindowsUpdate.exe. Название имитировало службу Windows Security Health, отвечающую за уведомления Защитника Windows. Большинство пользователей и даже ИТ-специалистов пропустили бы такую запись без подозрений.

Второй: cscript.exe создавал ярлык Spotify.lnk в папке автозагрузки пользователя. Любой, кто его заметит, скорее всего решит, что Spotify настроил автозапуск.

Разведка, связь с управляющим сервером, выгрузка данных

В течение нескольких секунд после запуска WindowsUpdate.exe обращался к www.myexternalip.com и ip-api.com для определения публичного IP-адреса и геолокации жертвы.

Затем вредоносная программа связывалась с управляющей инфраструктурой (C2). Она обращалась к datawebsync-lvmv.onrender[.]com – серверу C2 на платформе Render, а также к sync-service.system-telemetry.workers[.]dev – ретранслятору на Cloudflare Workers. Второй домен был особенно хитро выбран: «system-telemetry» – именно тот тип поддомена, который сетевой аналитик может счесть легитимным мониторинговым трафиком при беглом просмотре журналов.

Для выгрузки похищенных данных использовался store8.gofile[.]io – сервис обмена файлами, допускающий анонимную загрузку. Gofile популярен среди массовых стилеров, потому что он бесплатный, временный и не оставляет следов для оператора.

Массовое завершение процессов

Телеметрия из песочницы зафиксировала более двухсот отдельных вызовов taskkill.exe, каждый из которых запускался как отдельный процесс. Хотя конкретные целевые процессы не были записаны в сокращённой телеметрии, объём и характер вызовов типичны для стилеров, которые систематически завершают средства защиты, процессы браузеров (чтобы разблокировать базы данных учётных данных) и конкурирующее вредоносное ПО перед началом сбора данных.

Почему антивирусы не обнаружили угрозу

16:06На момент анализа ни один из 69 антивирусных движков на VirusTotal не обнаружил основной исполняемый файл, а VBS-загрузчик прошёл проверку 62 движков с тем же результатом. Правила YARA не сработали, поведенческий анализ не выявил подозрительной активности.

Это закономерный результат архитектуры вредоносной программы. Оболочка Electron – легитимный файл, используемый миллионами приложений. Вредоносная логика спрятана внутри обфусцированного JavaScript, который традиционные антивирусы не инспектируют глубоко. Python-нагрузка работала под обманчивым именем процесса и подтягивала компоненты во время выполнения из внешне нормальных источников. По отдельности каждый элемент выглядел безобидно – вредоносность становилась очевидной только при отслеживании всей цепочки.

Как проверить систему и что делать

Если есть подозрение, что это «обновление» было установлено:

- Проверить реестр: нажать Win + R, ввести

regedit, перейти по пути, указанному ниже, и удалить записьSecurityHealth, указывающую на WindowsUpdate.exe в каталоге AppData.

HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

- Найти и удалить файл

Spotify.lnkв папке автозагрузки, если вы его не добавляли. - Удалить каталог:

C:\Users\\AppData\Local\Programs\WindowsUpdate\

- Очистить временные файлы в:

C:\Users\\AppData\Local\Temp\WinGet\tools\

- Сменить все пароли, сохранённые в браузере — считать скомпрометированными все учётные данные, файлы cookie и токены сеансов.

- Включить двухфакторную аутентификацию, в первую очередь для почты и финансовых сервисов.

- Выполнить полное сканирование системы актуальным антивирусом с поведенческим обнаружением.

Как безопасно обновлять Windows

Самый безопасный способ обновления Windows – встроенная функция. Откройте Пуск > Параметры > Центр обновления Windows и нажмите «Проверить наличие обновлений».

Microsoft предлагает автономные пакеты обновлений через каталог Центра обновлений Майкрософт (catalog.update.microsoft.com), но это единственный легитимный источник для ручной загрузки. Любой другой сайт, предлагающий обновление Windows в виде файла, следует считать подозрительным.

Легитимные страницы Microsoft обслуживаются только с доменов, заканчивающихся на microsoft.com. Домен вроде microsoft-update[.]support может выглядеть правдоподобно, но не имеет отношения к Microsoft.

Следить за последними обновлениями Windows и проверять актуальные накопительные обновления можно в разделе «Обновления Windows» на сайте Comss.ru.

Индикаторы компрометации (IOC)

Хеши файлов (SHA-256):

13c97012b0df84e6491c1d8c4c5dc85f35ab110d067c05ea503a75488d63be60 – WindowsUpdate.exe c94de13f548ce39911a1c55a5e0f43cddd681deb5a5a9c4de8a0dfe5b082f650 – AppLauncher.vbs

Домены:

microsoft-update[.]support – фишинговая приманка datawebsync-lvmv[.]onrender[.]com – управляющий сервер (C2) sync-service[.]system-telemetry[.]workers[.]dev – ретранслятор C2 store8[.]gofile[.]io – выгрузка данных www[.]myexternalip[.]com – определение IP ip-api[.]com – геолокация

Артефакты файловой системы:

C:\Users\\AppData\Local\Programs\WindowsUpdate\WindowsUpdate.exe C:\Users\ \AppData\Local\Programs\WindowsUpdate\AppLauncher.vbs C:\Users\ \AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\Spotify.lnk