Исследователь под псевдонимом «Chaotic Eclipse» опубликовал PoC-эксплойт для второй за две недели уязвимости нулевого дня в Microsoft Defender под названием RedSun. Публикация стала реакцией на недовольство процессом взаимодействия с компанией по вопросам раскрытия уязвимостей.

Эксплойты BlueHammer, RedSun и UnDefend применяются в атаках на Windows с обходом Microsoft Defender

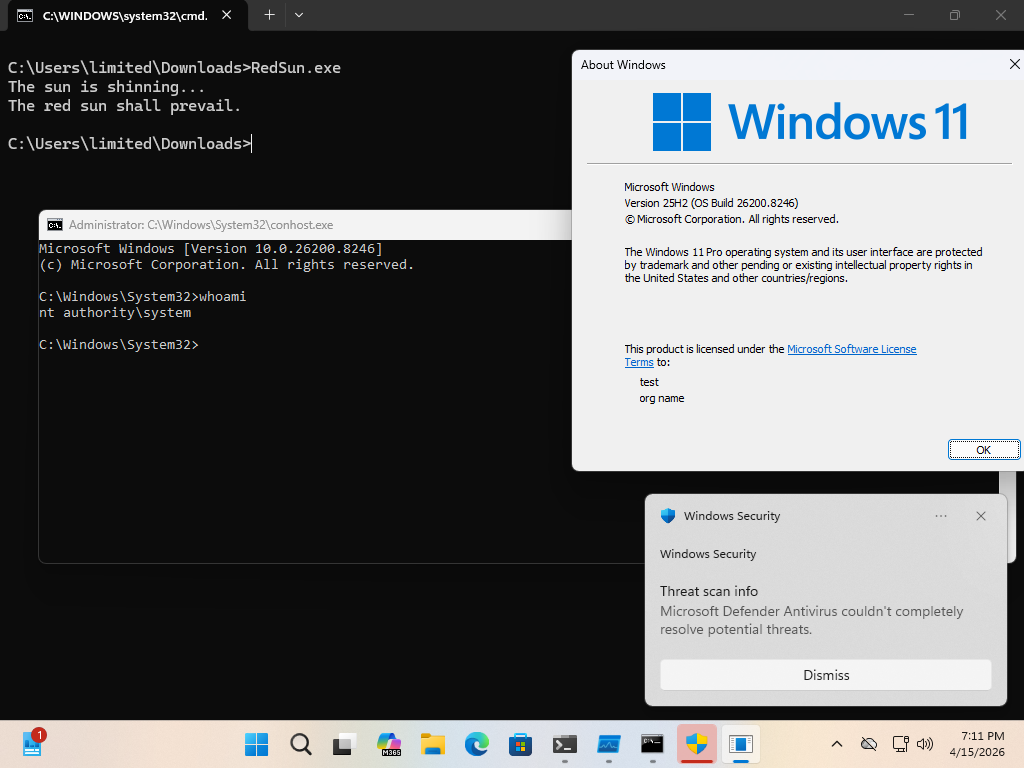

Этот эксплойт предназначен для уязвимости повышения привилегий (LPE), которая позволяет получить права SYSTEM в Windows 10, Windows 11 и Windows Server с последними обновлениями «Вторника Патчей» за апрель, когда включен Windows Defender.

Исследователь пояснил:

Когда Windows Defender обнаруживает, что вредоносный файл имеет облачную метку, по какой-то странной причине антивирус, который должен защищать систему, решает, что хорошей идеей будет просто заново записать найденный файл в его исходное расположение.

Демонстрационный эксплойт (PoC) использует это поведение, чтобы перезаписывать системные файлы и получать административные привилегии.

Уилл Дорман (Will Dormann), ведущий аналитик уязвимостей в Tharros, подтвердил, что эксплойт для новой уязвимости нулевого дня RedSun в Microsoft Defender работает и позволяет получить права SYSTEM на полностью обновленных Windows 10, Windows 11 и Windows Server 2019 и более поздних версиях:

Этот эксплойт использует Cloud Files API, записывает EICAR в файл с его помощью, использует oplock, чтобы выиграть гонку volume shadow copy, и применяет directory junction/reparse point для перенаправления перезаписи файла (с новым содержимым) в C:\Windows\system32\TieringEngineService.exe

На этом этапе инфраструктура Cloud Files запускает подмененный файл TieringEngineService.exe (который и является самим эксплойтом RedSun.exe) с правами SYSTEM.

Дорман сообщил, что некоторые антивирусные вендоры на [VirusTotal] обнаруживают эксплойт, поскольку его исполняемый файл содержит встроенный EICAR (тестовый файл для антивирусов). Однако он снизил уровень детектирования на VirusTotal, зашифровав строку EICAR внутри исполняемого файла.

Более подробное техническое описание этой уязвимости было опубликовано исследователем безопасности Kevlar.

На прошлой неделе исследователь, известный как «Chaotic Eclipse», выпустил эксплойт для другой уязвимости нулевого дня LPE в Microsoft Defender под названием «BlueHammer», которая теперь отслеживается как CVE-2026-33825. Microsoft исправила эту уязвимость в рамках обновлений безопасности «Вторника Патчей» за этот месяц.

Исследователь заявил, что опубликовал оба «доказательства концепции» для уязвимостей нулевого дня в знак протеста против того, как Microsoft взаимодействует с исследователями кибербезопасности, которые раскрывают уязвимости через Microsoft Security Response Center (MSRC).

Исследователь заявил:

Обычно я бы проходил стандартный процесс взаимодействия, пытаясь добиться исправления уязвимости. Но, если кратко, мне лично сказали, что испортят мне жизнь — и, по моим словам, так и произошло. Я не уверен, был ли я единственным, кто столкнулся с подобным опытом, или таких случаев было несколько. Полагаю, большинство в такой ситуации предпочитает смириться и минимизировать потери, однако, как я утверждаю, в моем случае я лишился всего.

В какой-то момент все стало настолько плохо, что я начал задаваться вопросом, имею ли я дело с крупной корпорацией или с кем-то, кто просто получает удовольствие, наблюдая за моими страданиями, но, похоже, это было коллективное решение.

Представитель Microsoft так прокомментировал данную ситуацию:

Microsoft придерживается обязательства перед клиентами расследовать сообщения об уязвимостях безопасности и как можно быстрее выпускать обновления для защиты затронутых устройств.

Мы также поддерживаем координированное раскрытие уязвимостей — широко распространенную в отрасли практику, которая позволяет тщательно изучать и устранять проблемы до их публичного раскрытия, обеспечивая защиту пользователей и поддержку сообщества исследователей безопасности.