В июне 2026 года истекают первые из трёх сертификатов Microsoft, на которых построена цепочка доверия Secure Boot на подавляющем большинстве Windows-устройств. Последний из этой тройки — Microsoft Windows Production PCA 2011 — истекает в октябре 2026 года. Компьютеры с просроченными сертификатами продолжат загружаться, но потеряют возможность получать обновления для Диспетчера загрузки Windows и компонентов Secure Boot. Microsoft уже распространяет замену через Центр обновления Windows, но часть устройств остаётся вне автоматической волны. Проверить свой компьютер и при необходимости запустить обновление вручную стоит не откладывая.

Почему сертификаты меняют

Secure Boot — функция микропрограммы UEFI, которая при включении компьютера пропускает только цифровую подпись доверенных компонентов: Диспетчера загрузки, драйверов UEFI, загрузчиков сторонних ОС и прошивок устройств расширения. Доверие строится на цепочке сертификатов, хранящихся в энергонезависимой памяти платы: ключ платформы PK, ключ обмена ключами KEK, базы разрешённых подписей DB и отозванных подписей DBX.

Сертификаты Microsoft, которыми подписаны базовые компоненты этой цепочки, были выпущены в 2011 году вместе с самой технологией. Срок их действия — 15 лет. Истечение наступает поэтапно: Microsoft Corporation KEK CA 2011 и Microsoft Corporation UEFI CA 2011 прекращают действовать в конце июня 2026 года, Microsoft Windows Production PCA 2011, которым подписан сам Диспетчер загрузки Windows — в октябре 2026 года.

На замену приходят четыре новых сертификата: Microsoft Corporation KEK 2K CA 2023 (обновляет KEK), Windows UEFI CA 2023 (подписывает Диспетчер загрузки Windows), Microsoft UEFI CA 2023 (подписывает сторонние загрузчики, в том числе shim для Linux) и Microsoft Option ROM UEFI CA 2023 (подписывает прошивки устройств расширения). KEK 2023 и Windows UEFI CA 2023 применяются на всех устройствах с Secure Boot. Два других — только там, где в базе DB уже присутствует старый сертификат Microsoft Corporation UEFI CA 2011, то есть на машинах, не соответствующих требованиям Secured-core и использующих сторонние загрузчики или Option ROM.

Что случится, если не обновить истекающие сертификаты Secure Boot

Компьютер с просроченными сертификатами продолжит запускаться и получать обычные накопительные обновления Windows, однако перестанет получать новые обновления безопасности для Диспетчера загрузки, обновления баз DB и DBX, обновления с отзывом скомпрометированных подписей. Microsoft описывает это состояние как «degraded security»: устройство застывает на том уровне защиты, который был у него на момент истечения сертификата, и перестаёт реагировать на новые угрозы уровня загрузки.

На практике это означает уязвимость к буткитам уровня BlackLotus. Разработчики ESET обнаружили этот буткит в начале 2023 года: он эксплуатирует CVE-2022-21894 (Baton Drop), подменяя современный подписанный Диспетчер загрузки на старую уязвимую версию с валидной подписью Microsoft Windows Production PCA 2011, обходит Secure Boot, отключает HVCI, BitLocker и Защитник Windows, закрепляется на системном EFI-разделе. Сам патч для Baton Drop Microsoft выпустила ещё в январе 2022 года, но буткит работал именно за счёт того, что уязвимые старые загрузчики оставались подписанными доверенным сертификатом.

Последующая работа по блокировке уязвимых загрузчиков через DBX прошла под номером CVE-2023-24932 и растянулась на несколько лет. Обновление сертификатов 2023 года — финальный этап этой работы: старая цепочка доверия выводится из использования целиком, ей на смену приходит новая.

Как Microsoft распространяет обновления Secure Boot в 2026 году

Массовое обновление Secure Boot началось с накопительного пакета за январь 2026 года для Windows 11 версий 24H2 и 25H2. Механизм называется Controlled Feature Rollout: ежемесячное обновление включает диагностические данные, по которым Microsoft определяет устройства, где обновление пройдёт без сбоев. Такие машины помечаются как «high confidence» и получают новые сертификаты автоматически в рамках следующего накопительного пакета. Устройства с необычной прошивкой или заблокированной диагностикой остаются вне автоматической волны и требуют ручных действий со стороны пользователя или IT-администратора.

Microsoft рекомендует перед установкой новых сертификатов обновить прошивку материнской платы или ноутбука — именно прошивка отвечает за приём записи в переменные DB и KEK. Производители ПК (HP, Lenovo, ASUS, Dell) выпустили отдельные обновления BIOS/UEFI, подготавливающие устройства к переходу. На корпоративных машинах развёртывание управляется через групповые политики, Microsoft Intune и Windows Autopatch.

Controlled Feature Rollout — механизм Microsoft для поэтапного развёртывания функций. Решение, доставить ли обновление на конкретное устройство, принимается на основе диагностических данных, собираемых с парка похожих машин. Если устройство подтверждено как «high confidence» — обновление применяется автоматически в рамках ежемесячного накопительного пакета.

Как проверить состояние на своём компьютере

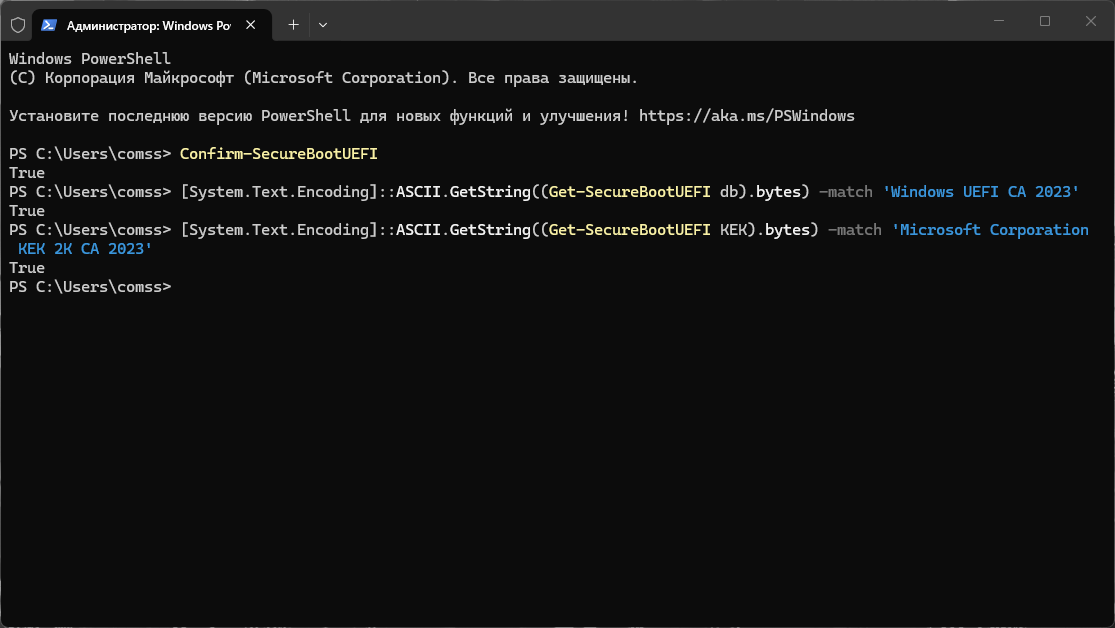

Для точной проверки используйте PowerShell от имени администратора. Убедитесь, что Secure Boot включена:

Confirm-SecureBootUEFI

Ответ True означает, что «Безопасная загрузка» активна. Если ответ False или возникает ошибка — Secure Boot отключена в настройках UEFI, и новые сертификаты на устройство не придут, пока вы её не включите. Дальше проверяйте наличие новых сертификатов в активной базе DB:

[System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match 'Windows UEFI CA 2023'

Команда читает переменную DB из прошивки, конвертирует байтовый блок в ASCII и ищет строку с именем сертификата. Операция только чтения, ничего не меняет. Ответ True — сертификат на месте. Аналогично проверяется KEK:

[System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI KEK).bytes) -match 'Microsoft Corporation KEK 2K CA 2023'

Если у вас установлены сторонние загрузчики (Linux с двойной загрузкой, GRUB, shim) или используются устройства расширения со своей прошивкой (дискретные видеокарты с Option ROM, специализированные сетевые и RAID-контроллеры), проверьте ещё два сертификата:

[System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match 'Microsoft UEFI CA 2023'

[System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match 'Microsoft Option ROM UEFI CA 2023'

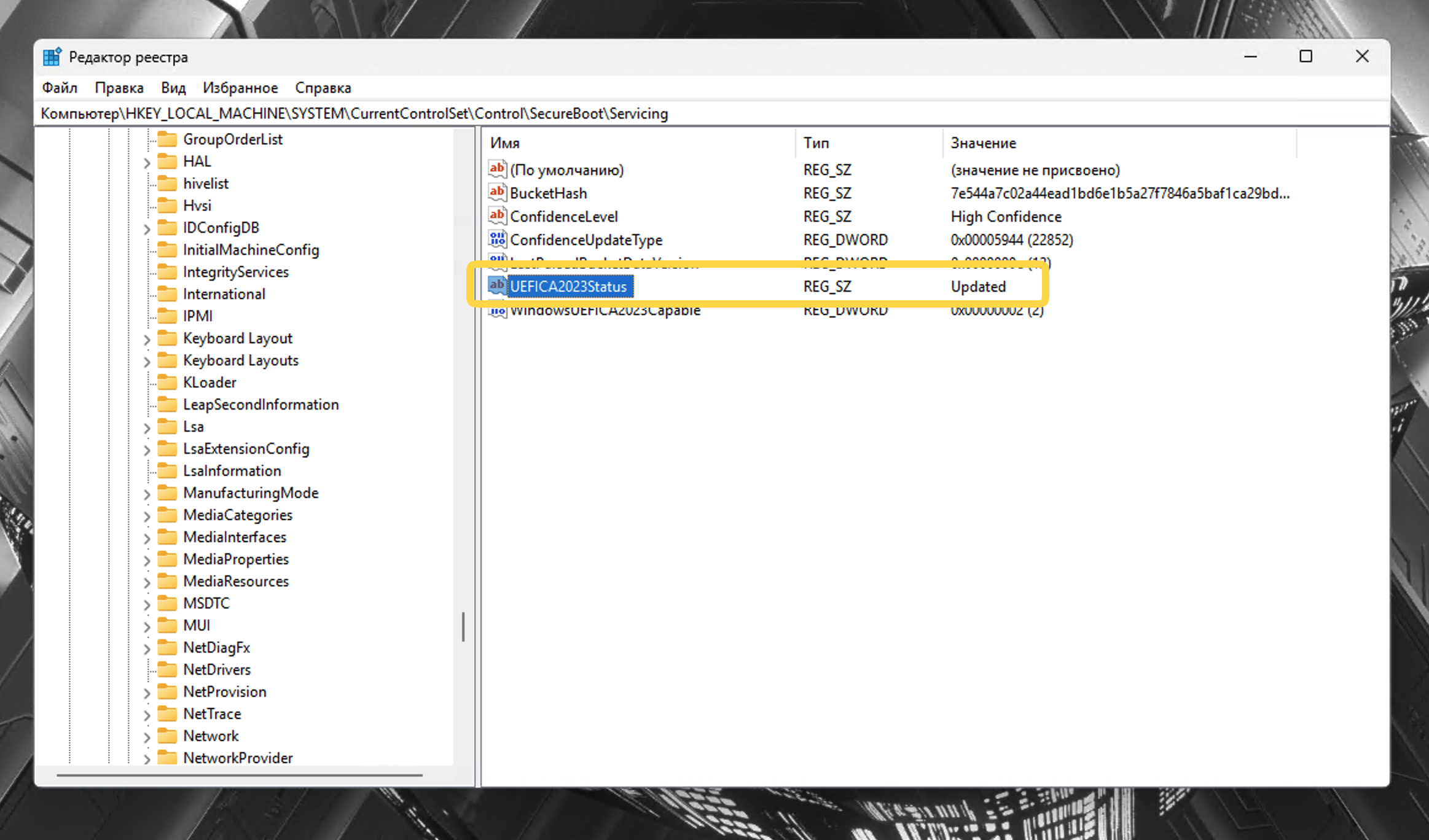

Состояние процесса обновления хранится в реестре в ветке:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing

Параметр UEFICA2023Status со значением Updated означает, что всё применено успешно. InProgress — обновление ждёт перезагрузки или завершения запланированной задачи. Параметр UEFICA2023Error отсутствует при нормальной работе; если он появился и его значение отлично от нуля — возникла ошибка, расшифровку кодов даёт документация Microsoft по событиям Secure Boot.

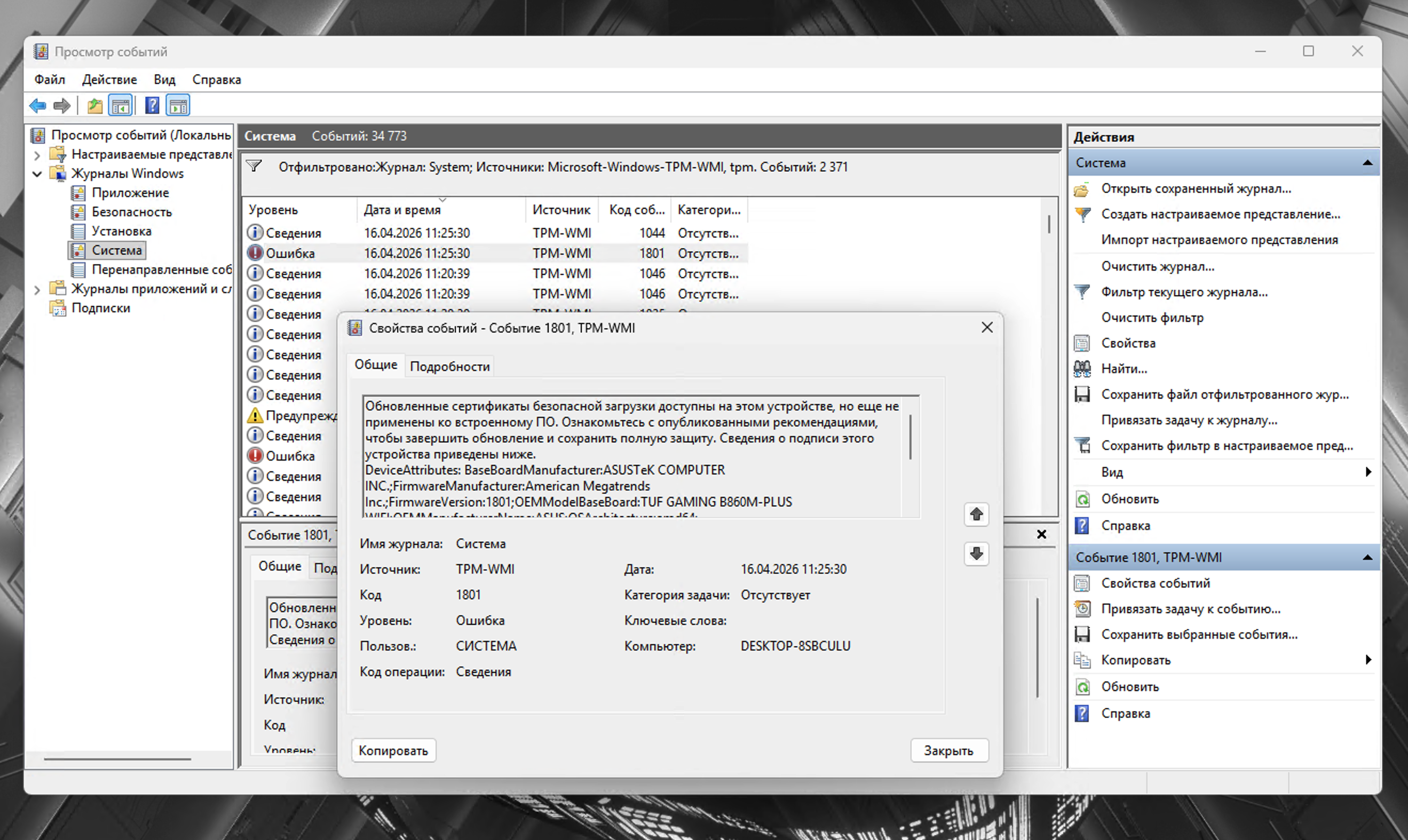

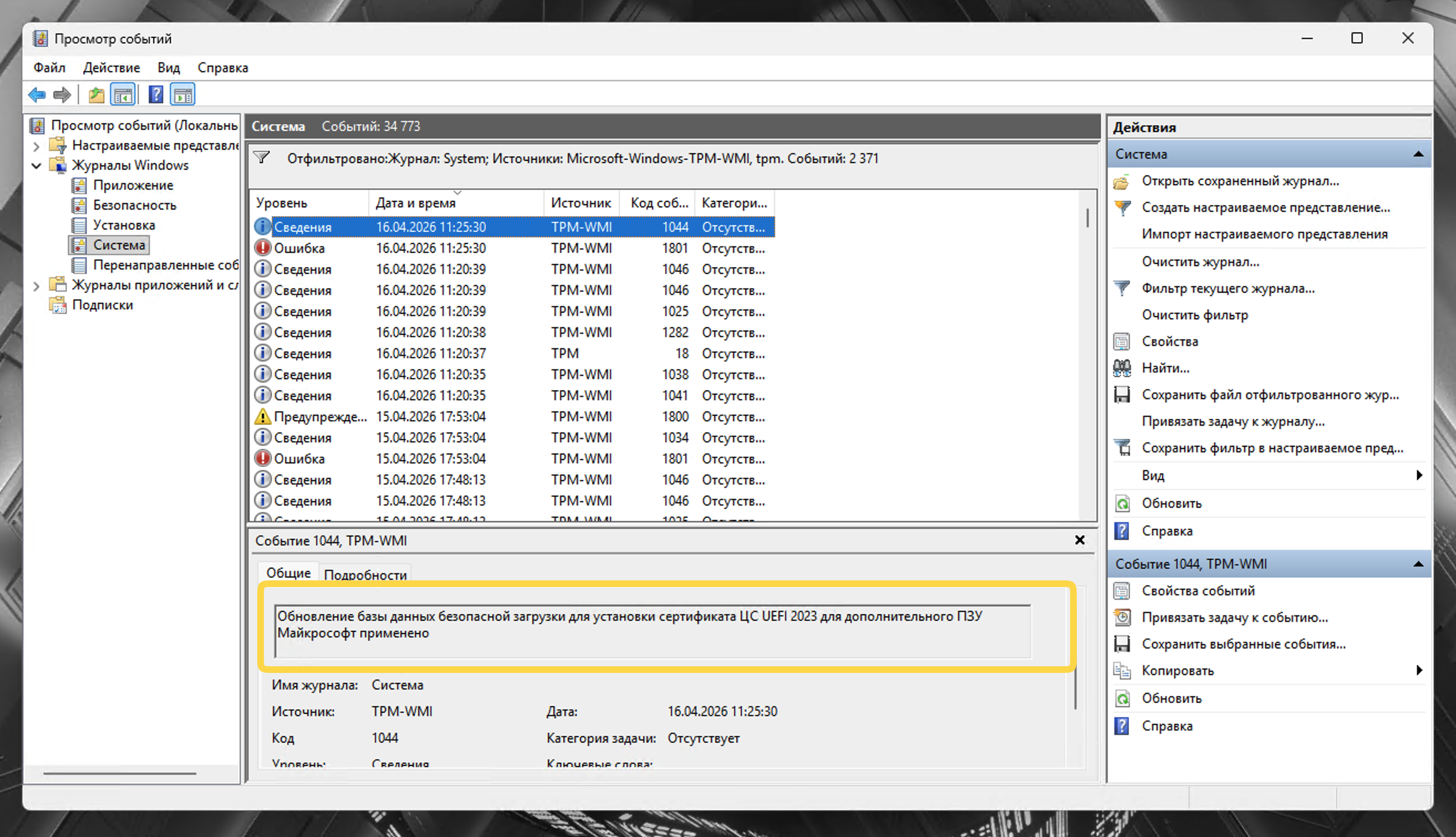

Полезно также заглянуть в «Просмотр событий -> Журналы Windows -> Система» и отфильтровать по источнику TPM-WMI. События с кодом 1801 сообщают, что сертификаты доставлены, но ещё не применены к прошивке — это промежуточное нормальное состояние, нужна перезагрузка.

После успешного применения в журнале появляются события уровня «Сведения» с описанием «Обновление базы данных безопасной загрузки для установки сертификата ЦС UEFI 2023 для дополнительного ПЗУ Майкрософт применено».

Запуск обновления сертификатов Secure Boot вручную

Если автоматическое обновление ещё не дошло до вашего компьютера, а ждать нет желания, процесс можно запустить вручную. Перед этим убедитесь, что установлены все актуальные накопительные обновления Windows — сертификаты и сам Диспетчер загрузки доставляются именно через них. Также проверьте сайт производителя материнской платы или ноутбука на предмет обновления прошивки: HP, Lenovo, ASUS, Dell выпустили обновления BIOS/UEFI специально под переход на сертификаты 2023 года, и на устаревшей прошивке обновление переменных KEK и DB может не примениться.

Важное предупреждение для пользователей BitLocker: перед процедурой убедитесь, что ключ восстановления сохранён. Если возникнет проблема с загрузкой, BitLocker потребует ключ при следующем запуске системы. Получить ключ можно из учётной записи Microsoft или командой в консоли администратора:

manage-bde -protectors C: -get

Когда всё готово, в консоли PowerShell с правами администратора запишите значение в ключ реестра, запускающее сценарий обновления:

reg add HKLM\SYSTEM\CurrentControlSet\Control\SecureBoot /v AvailableUpdates /t REG_DWORD /d 0x5944 /f

Значение 0x5944 соответствует полному сценарию: применить все четыре сертификата 2023 года в соответствующие базы и обновить Диспетчер загрузки на версию, подписанную Windows UEFI CA 2023. Затем нужно принудительно запустить запланированную задачу, которая в обычном режиме срабатывает раз в 12 часов:

Start-ScheduledTask -TaskName "\Microsoft\Windows\PI\Secure-Boot-Update"

Значение AvailableUpdates довольно быстро изменится на 0x4100 — сертификаты применены, Диспетчер загрузки ещё нет. После этого перезагрузите компьютер и снова запустите ту же запланированную задачу:

Start-ScheduledTask -TaskName "\Microsoft\Windows\PI\Secure-Boot-Update"

Перезагрузите компьютер ещё раз — теперь обновится Диспетчер загрузки, а значение AvailableUpdates станет 0x4000, все операции завершены. Если повторный запуск задачи пропустить, обновление Диспетчера загрузки всё равно произойдёт автоматически в течение 12 часов, когда задача сработает по расписанию. Финальная проверка через PowerShell:

[System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match 'Windows UEFI CA 2023'

Ответ True — обновление прошло успешно. Если значение AvailableUpdates застряло на 0x4100 и не меняется после повторных перезагрузок и запусков задачи, проверьте параметр UEFICA2023Error в ветке HKLM\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing. Ненулевое значение означает ошибку при обновлении переменных Secure Boot, чаще всего связанную с устаревшей прошивкой материнской платы. Решение — обновить прошивку от производителя платы или ноутбука и повторить процедуру.

Windows 10, LTSC, виртуальные машины и Linux

Microsoft распространяет сертификаты 2023 года на Windows 10 22H2 с 2024 года, поэтому на компьютерах, которые регулярно получали накопительные обновления до окончания поддержки 14 октября 2025 года, новые сертификаты и обновлённый Диспетчер загрузки с высокой вероятностью уже установлены в базу DB. Проверить это можно теми же командами PowerShell, что описаны выше. Если на компьютере с Windows 10 «Безопасная загрузка» оставалась отключённой до окончания поддержки, сертификаты не доставлены, и обновить их штатным путём уже не получится — потребуется переход на Windows 11 или участие в программе ESU Consumer. Версии Windows 10 LTSC и LTSB остаются на поддержке отдельно по своим циклам и продолжают получать сертификаты и обновления Диспетчера загрузки в обычном режиме.

С виртуальными машинами ситуация зависит от гипервизора. Hyper-V, VMware, VirtualBox, KVM поддерживают передачу переменных Secure Boot в гостевую ОС по-разному, и обновление сертификатов внутри VM не всегда проходит штатным путём. Microsoft в FAQ указывает, что для длительно работающих виртуальных машин обновление обычно проходит как на физическом устройстве, при условии что виртуализированная прошивка поддерживает запись в переменные Secure Boot. Для Hyper-V на Windows 11 Pro в ряде случаев обновление KEK не применяется — ошибка UEFICA2023Error со значением 80070013 и событие 1795. Обходного пути на уровне пользователя нет, исправление нужно ждать от Microsoft.

Пользователи с двойной загрузкой Linux затронуты той же цепочкой доверия. Загрузчик shim, используемый большинством современных дистрибутивов, использует сертификат Microsoft UEFI CA 2023 — один из тех, что применяется только в случаях, когда в базе DB уже есть старый Microsoft Corporation UEFI CA 2011. Если после обновления Linux перестаёт загружаться с включённой «Безопасной загрузкой» — проверьте наличие Microsoft UEFI CA 2023 в активной базе DB и при необходимости примените сертификат вручную через описанную выше процедуру или пересоберите shim с поддержкой новой подписи.

shim — загрузчик-прослойка между прошивкой UEFI и основным загрузчиком GRUB в Linux-дистрибутивах с поддержкой Secure Boot. Разработчики Linux-сообщества подписывают shim у Microsoft, что позволяет устанавливать Linux на машины с включённой «Безопасной загрузкой» без отключения защиты. Именно через shim цепочка доверия Microsoft распространяется на Linux.

Аварийные носители и сброс настроек BIOS

После того, как компьютер начинает загружаться через Диспетчер загрузки, подписанный Windows UEFI CA 2023, старые загрузочные USB-носители, диски аварийного восстановления, образы PXE-загрузки и OEM-разделы восстановления, созданные до мая 2023 года, могут перестать запускаться — это распространённый побочный эффект перехода на новую цепочку доверия, о котором стоит знать заранее. Подписаны такие носители сертификатом Microsoft Windows Production PCA 2011, который в рамках CVE-2023-24932 поэтапно попадает в базу отозванных подписей DBX.

Проблема проявляется на установочных USB-флешках Windows, созданных до весны 2023 года, старых дисках восстановления от производителей ПК, образах Acronis True Image, Veeam Agent Free, Macrium Reflect и аналогичных программ для резервного копирования, а также на загрузочных носителях на базе WinPE. Решение — пересобрать носители заново с актуальной версией Windows 11 или актуальными инсталляторами программ, которые включают компоненты, подписанные новым сертификатом. Microsoft публикует актуальные образы Windows с интегрированными сертификатами 2023 года через Media Creation Tool и Windows Update Catalog.

Ещё одна ловушка касается сброса настроек прошивки к заводским. Если Windows уже загружается через новый Диспетчер загрузки, а вы вошли в BIOS и нажали «Load Defaults» или выполнили сброс настроек Secure Boot к значениям по умолчанию — машина может перестать загружаться. Причина в том, что заводская база DB не содержит Windows UEFI CA 2023, а текущий Диспетчер загрузки подписан именно им, и «Безопасная загрузка» блокирует запуск. Восстановить работоспособность можно двумя путями. Первый — через интерфейс UEFI: зайти в настройки Secure Boot, загрузить заводские ключи (пункт обычно называется «Restore Factory Keys» или «Install Default Secure Boot Keys») и после запуска Windows повторно применить обновление сертификатов 2023 года по процедуре из предыдущего раздела. Второй — загрузиться с актуального установочного USB-носителя Windows 11, подписанного Windows UEFI CA 2023, через меню восстановления либо переустановить Диспетчер загрузки командой bcdboot.

Заключение

Действовать срочно не требуется, но откладывать проверку не стоит. На большинстве компьютеров с актуальной Windows 11 24H2 или 25H2 и включённой диагностикой сертификаты 2023 года уже либо установлены, либо придут в ближайшие недели автоматически в составе очередного накопительного обновления. Откройте PowerShell от имени администратора и выполните две команды: Confirm-SecureBootUEFI для проверки активности «Безопасной загрузки» и [System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match 'Windows UEFI CA 2023' для проверки наличия нового сертификата в активной базе. Если обе команды вернули True, дополнительных действий не требуется.

Если сертификат отсутствует — установите последние накопительные обновления Windows и актуальную прошивку материнской платы, подождите один-два цикла ежемесячных обновлений. Если ожидание затягивается или состояние не меняется, используйте ручную процедуру через реестр и запланированную задачу — она одинаково работает на Windows 11 версий 22H2, 23H2, 24H2, 25H2 и Windows 10 22H2 с ESU.

Главный срок — конец июня 2026 года для первой пары сертификатов и октябрь 2026 года для Microsoft Windows Production PCA 2011. После этих дат компьютер продолжит работать, но каждый новый день без обновлённых сертификатов — это день без защиты от новых уязвимостей уровня Диспетчера загрузки.