Компания Google внедрила защиту Device Bound Session Credentials (DBSC) в Chrome 146 для Windows, предназначенную для предотвращения кражи сессионных файлов куки вредоносным ПО, собирающим данные.

Пользователи macOS получат эту функцию безопасности в одном из будущих релизов Chrome, который пока не был анонсирован.

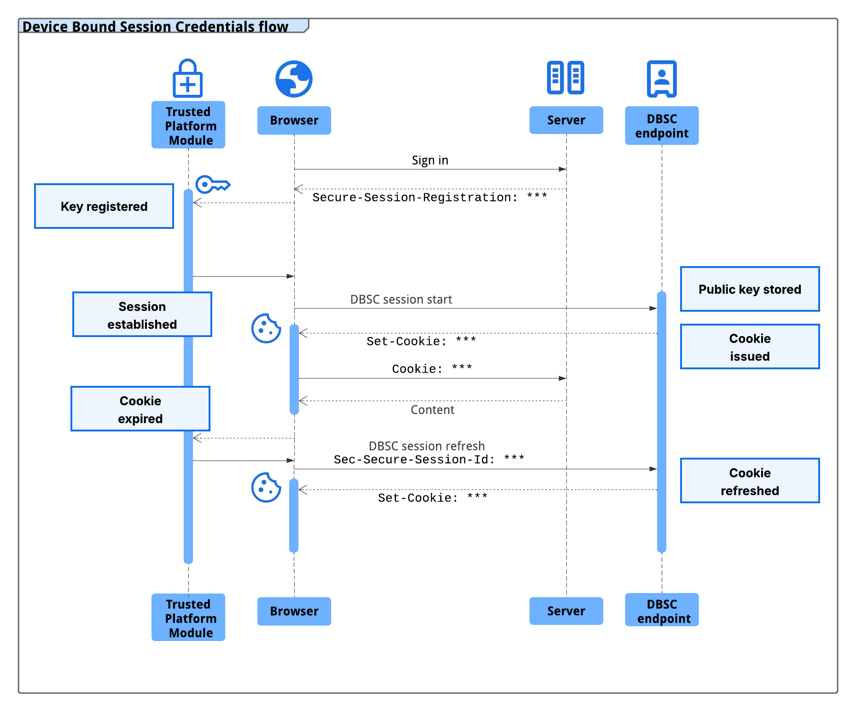

Новая защита была представлена в 2024 году и работает за счет криптографической привязки пользовательской сессии к конкретному оборудованию, например к защитному чипу компьютера — Trusted Platform Module (TPM) в Windows и Secure Enclave в macOS.

Поскольку уникальные открытые и закрытые ключи для шифрования и расшифровки чувствительных данных генерируются внутри защитного чипа, их невозможно экспортировать с устройства.

Это предотвращает использование украденных данных сессии злоумышленником, так как защищающий их уникальный закрытый ключ не может быть извлечен из устройства.

В заявлении компании говорится:

Выдача новых сессионных файлов куки зависит от того, может ли Chrome подтвердить наличие соответствующего закрытого ключа перед сервером.

Без этого ключа любой перехваченный файл сессионной куки быстро истекает и практически сразу становится бесполезным для злоумышленника.

Сессионный файл куки выполняет роль токена аутентификации, как правило имеет более длительный срок действия, и создается на стороне сервера на основе имени пользователя и пароля.

Сервер использует сессионный cookie для идентификации и отправляет его в браузер, который затем передает его при обращении к онлайн-сервису.

Поскольку такие куки позволяют проходить аутентификацию без повторного ввода учетных данных, злоумышленники используют специализированное вредоносное ПО для их сбора – инфостилеры.

По словам Google, несколько семейств инфостилеров, включая LummaC2, «становятся все более продвинутыми в сборе этих учетных данных», что позволяет хакерам получать доступ к аккаунтам пользователей.

Google заявляет:

Ключевой момент заключается в том, что как только сложное вредоносное ПО получает доступ к устройству, оно может читать локальные файлы и память, где браузеры хранят аутентификационные куки. В результате не существует надежного способа предотвратить их извлечение исключительно программными средствами ни в одной ОС.

Протокол DBSC изначально разработан с учетом конфиденциальности: каждая сессия использует отдельный ключ. Это не позволяет сайтам сопоставлять активность пользователя между разными сессиями или сайтами на одном устройстве.

Кроме того, протокол предполагает минимальный обмен данными: используется только публичный ключ конкретной сессии, необходимый для подтверждения владения, и не передаются идентификаторы устройства.

В течение года тестирования ранней версии DBSC в партнерстве с рядом веб-платформ, включая Okta, Google зафиксировала заметное снижение числа случаев кражи сессий.

Google совместно с Microsoft разработал протокол DBSC как открытый веб-стандарт, при участии специалистов по безопасности из разных компаний отрасли.

Веб-сайты могут перейти на более безопасные сессии с привязкой к устройству, добавив на сервер отдельные конечные точки для регистрации и обновления, без потери совместимости с существующим фронтендом.

Разработчики могут воспользоваться руководством Google для внедрения DBSC. Спецификации доступны на сайте консорциума W3C, а поясняющие материалы опубликованы на GitHub.

Обновления программ, что нового

• MacBook Ultra: каким может стать новый флагманский ноутбук Apple

• One UI 8.5 ломает тёмную тему в приложениях Google на Galaxy

• Wear OS 7 улучшит автономность всех часов, но Gemini Intelligence получат только новые модели

• Обновления Samsung Galaxy (18 – 24 мая 2026): Какие сматфоны получили One UI 8.5 и майский патч безопасности

• Пользователь едва не устроил пожар из-за зарядной базы Steam Controller Puck

• Firefox 151.0.1: исправлен сбой в системах с процессорами Intel Core 13-го и 14-го поколений (Raptor Lake)